十分之九的情况下,清除加密恶意软件的难度与发现它们一样高。

您是否曾怀疑计算机性能突然下降?

很多人不会!同样,只有少数人会特别注意偶尔的延迟,通常将其归咎于操作系统的“正常”问题。

然而,如果深入调查,这很可能是因为某个恶意应用程序在后台运行,它消耗带宽并拖慢系统性能。

什么是加密恶意软件?

你可以将加密恶意软件想象成一种由第三方植入的数字“吸血鬼”,它会在你不知情的情况下消耗你的计算资源。

这个过程通常被称为加密劫持。

正如前面所说,它难以被发现的原因在于其运行方式。除非你对计算机风扇的正常运转声音、速度以及系统的整体性能非常熟悉,否则很难区分它与正常情况。

除非你手动卸载,否则这种加密挖矿程序会在你的机器生命周期内一直潜伏在后台运行。

简单来说,加密矿工是一种通过验证交易和挖掘新的加密货币来为加密世界做出贡献的应用程序。这会为运行者带来被动收入。

但是,如果在未经过管理员适当授权的情况下安装在系统上,这些软件就变成了加密恶意软件,从而构成了网络犯罪。

举一个更简单的例子,假设有人在你的草坪上种了一棵果树,未经你的同意就从你家取水和其他资源,但不给你水果或金钱。

这类似于现实世界的加密劫持。

加密恶意软件如何运作?

它像大多数恶意软件一样!

你不会主动搜索并安装病毒感染的下载文件来寻求刺激。

但它们通常以最普通的方式侵入:

- 点击电子邮件中的链接

- 访问不安全的 HTTP 网站

- 从不可靠的来源下载文件

- 点击可疑的广告等等

此外,不良行为者可能会利用社会工程手段,诱骗用户下载这类恶意软件。

一旦安装,加密恶意软件会一直占用你的系统资源,直到你发现并卸载它。

加密恶意软件感染的一些迹象包括风扇加速运转(噪音增大)、发热量增加以及性能下降。

加密恶意软件 vs. 加密勒索软件

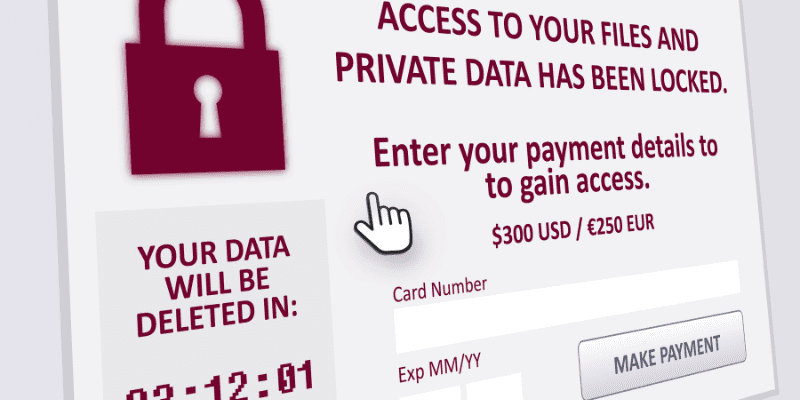

加密勒索软件不像加密恶意软件那样隐蔽。安装后,它会阻止你访问你的系统,只有在支付赎金后才会允许访问。

它通常会显示一个用于联系的电话号码或电子邮件地址,或者支付赎金的账户信息。

出于急迫的需要,人们有时会屈服于欺诈者,以找回自己的数据。但是,在某些情况下,同意这种“请求”并不能保证不会再次成为目标。

相比之下,加密恶意软件不会构成明显的威胁。它在后台悄悄地运行,消耗你的资源,为网络犯罪分子提供长期的被动收入。

流行的加密恶意软件攻击

以下是一些曾震惊数字世界的、记录在案的复杂攻击事件。

#1. 斜方体(Graboid)

Graboid 是由 Palo Alto Networks 的研究人员在 2019 年的一份报告中发现的。攻击者入侵了近 2000 台不安全的 Docker 主机,未经授权地在这些主机上运行。

它会发送远程命令,下载受感染的 Docker 镜像,并将其部署到受害主机上。“下载”还包含一个可以与其他易受攻击的机器通信并感染它们的工具。

随后,“被修改的”容器会下载四个脚本,并按顺序执行它们。

这些脚本会随机操作 Monero 矿工进行 250 秒的重复会话,并通过网络传播恶意软件。

#2. 威力幽灵(PowerGhost)

PowerGhost 是卡巴斯基实验室在 2018 年曝光的,它是一种主要针对企业网络的无文件加密恶意软件。

它是无文件的,这意味着它可以把自己附加到机器上,而不会引起不必要的注意或被检测到。之后,它会通过 Windows Management Instrumentation (WMI) 或在臭名昭著的 WannaCry 勒索软件攻击中使用的 EternalBlue 漏洞登录到设备。

登录后,它会尝试禁用其他矿工(如果有的话),以便为攻击者获取最大收益。

除了消耗资源外,已知 PowerGhost 的一个变种还可以针对其他服务器发起 DDoS 攻击。

#3. 坏壳(BadShell)

BadShell 是由 Comodo 网络安全部门在 2018 年发现的。它是另一种无文件加密蠕虫,不会在系统存储上留下任何痕迹;相反,它会在 CPU 和 RAM 中运行。

它会把自己附加到 Windows PowerShell 上,以执行恶意命令。它将二进制代码存储在 Windows 注册表中,并使用 Windows 任务计划程序来运行加密挖矿脚本。

#4. Prometei 僵尸网络

Prometei 僵尸网络首次于 2020 年被发现,它利用已公开的 Microsoft Exchange 漏洞来安装用于挖掘 Monero 的加密恶意软件。

这次网络攻击利用了多种工具,例如 EternalBlue、BlueKeep、SMB 和 RDP 漏洞,通过网络传播并攻击不安全的系统。

它有许多变种(像大多数恶意软件一样),Cybereason 的研究人员将其起源追溯到 2016 年。此外,它具有跨平台的特点,可以感染 Windows 和 Linux 系统。

如何检测和预防加密恶意软件?

检查加密恶意软件的最佳方法是密切关注你的系统。风扇噪音的增加或性能的突然下降都可能是这些数字蠕虫的信号。

然而,操作系统非常复杂,这些事情通常都在后台发生,我们往往不会注意到这些细微的变化。

在这种情况下,以下几点可以帮助你保持安全:

- 保持系统更新。过时的软件通常存在会被网络犯罪分子利用的漏洞。

- 使用高级防病毒软件。我再怎么强调每台设备都需要安装一个好的防病毒软件都不为过。此外,这类攻击的发生与操作系统(Mac 也会受到攻击!)和设备类型(包括智能手机、平板电脑)无关。

- 不要乱点链接。好奇是人的天性,经常被不法分子利用。如果不可避免,可以将可疑的链接复制粘贴到搜索引擎中,看看是否有必要进一步关注。

- 尊重浏览器中的警告。现在的 Web 浏览器比十年前先进得多。尽量不要在没有进行适当调查的情况下忽略任何警告。此外,远离 HTTP 网站。

- 随时了解情况。这些工具会定期从坏人那里获得更新。此外,他们的作案手法也在不断发展。因此,请关注最近的黑客攻击,并与你的同行分享。

加密恶意软件正在兴起!

这是因为加密货币的普及程度越来越高,而且它的检测难度也越来越大。

一旦安装成功,它们就会不断为加密货币犯罪分子提供免费资金,而犯罪分子几乎不需要付出任何努力。

但是,遵循上面列出的互联网最佳实践将有助于确保你的安全。

正如我们已经讨论过的,最好在所有设备上安装网络安全软件。

接下来,可以查看关于为初学者准备的网络安全基础知识介绍。