理解对称加密:原理、应用与考量

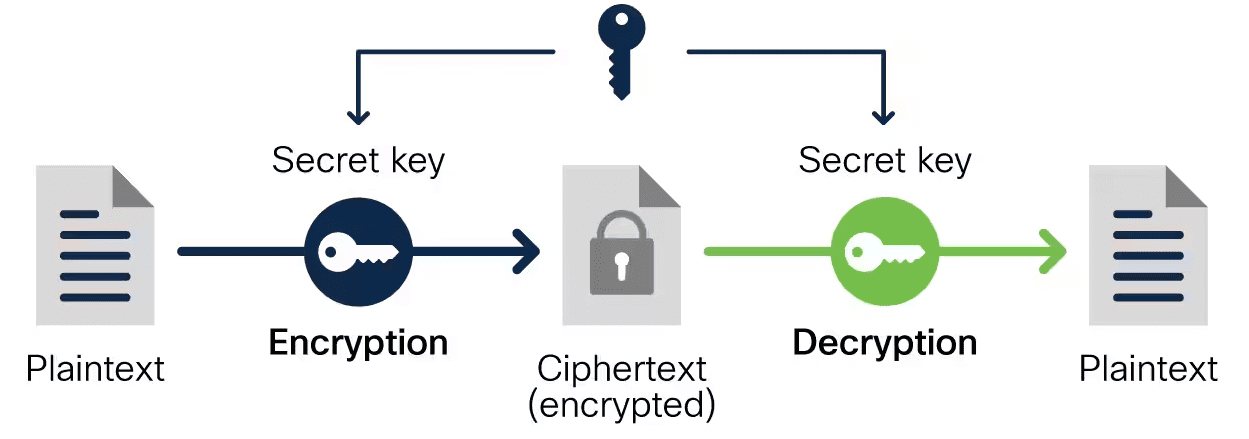

对称加密是一种高效且可靠的加密方法,它依赖于单一密钥来执行加密和解密操作。这种方法的核心在于将可读信息转化为一种名为密文的混乱、难以理解的格式,以此来保护敏感数据不被未经授权的人员访问。

为了实现加密,加密算法会利用一个随机的位串来扰乱数据,使其变得难以识别。这个用于加密的随机位串被称为加密密钥。使用相同的密钥,授权的接收者可以将密文解密回原始的可读格式。

回顾过去,2009年2月,Dave Crouse就曾遭遇过银行账户的异常交易。最初,一些低于40美元的小额交易并未引起他的警觉,但随后的六个月内,情况急剧恶化。交易金额在一天之内飙升至500美元、600美元,有时甚至达到2800美元至3200美元之间。

在不到六个月的时间里,Crouse因恶意攻击而损失了高达90万美元,并额外花费了10万美元试图解决由此造成的混乱局面。更糟糕的是,他的社会安全号码、地址和电话号码被用于开设多个银行账户。这一切都源于他计算机感染的恶意软件窃取了他的个人数据。

Crouse的案例并非个例。许多个人和组织都遭受过代价高昂的数据泄露,这不仅导致关键数据的丢失和服务的被迫中断,还带来了巨大的经济损失。因此,保护敏感信息免受恶意攻击显得尤为重要。而对称加密正是实现这一目标的一个有效途径。

对称加密的定义

加密技术确保即使敏感信息被泄露,未经授权的人员也无法理解其内容。加密主要分为两大类:非对称加密和对称加密。

这两者之间的主要区别在于用于加密和解密的密钥类型。非对称加密,也被称为公钥加密,使用两个不同的密钥:一个用于加密,另一个用于解密。而对称加密则使用单个密钥来完成加密和解密过程。当双方使用对称加密进行通信时,他们会使用相同的密钥来加密和解密数据。因此,对称加密也被称为共享密钥加密。

任何掌握密钥的人都可以加密数据或将其解密回原始形式。因此,对密钥进行保密至关重要。这就是对称加密也被称为私钥加密的原因。对称加密的安全性完全依赖于密钥的保密性。

对称加密的工作机制

对称加密有两种主要模式:流模式和块模式。在流模式下,数据的每一位都被独立加密,并以连续流的形式传输。而在块模式中,要加密的数据首先被划分为固定大小的块,例如56位、128位、192位或256位,然后对这些块分别进行加密和传输。

图片来源:思科

图片来源:思科

当双方使用对称加密时,通常会使用诸如高级加密标准 (AES) 等对称加密算法来生成密钥。然后,该密钥会在通信双方之间共享。这可以通过密钥协商协议来实现,例如椭圆曲线Diffie-Hellman临时协议(ECDH)或密钥封装机制。在这些机制中,对称密钥由提供的公钥加密并传输。另一种共享对称密钥的方法是通过其他的通信渠道,例如传统邮件、电话或面对面的会议。

一旦授权方收到密钥,就可以安全地传输数据。发送方首先选择他们偏好的加密模式(流式或块式),然后将数据加密成不可读的密文。尽管流式加密仍然存在,块模式加密已成为对称加密中更为现代和流行的选择。

加密后的数据随后被传输到预定的接收方。在收到密文数据后,接收方使用约定的密钥将密文转换回可读的格式,这个过程称为解密。

常见的对称加密算法

以下是一些常见的对称加密算法:

#1. 数据加密标准 (DES)

DES由IBM在1970年代初开发,旨在提供一种易于使用和实施的安全数据加密方法。DES将数据分成64位的块,并使用56位的密钥对其进行加密。然而,由于其密钥长度较短,DES被认为不够安全,并被NIST撤回作为加密标准。56位的密钥长度在70年代计算能力有限的情况下是可接受的,但是现代计算机可以轻易地暴力破解56位的密钥,因此美国国家标准与技术研究院(NIST)不再推荐使用它。

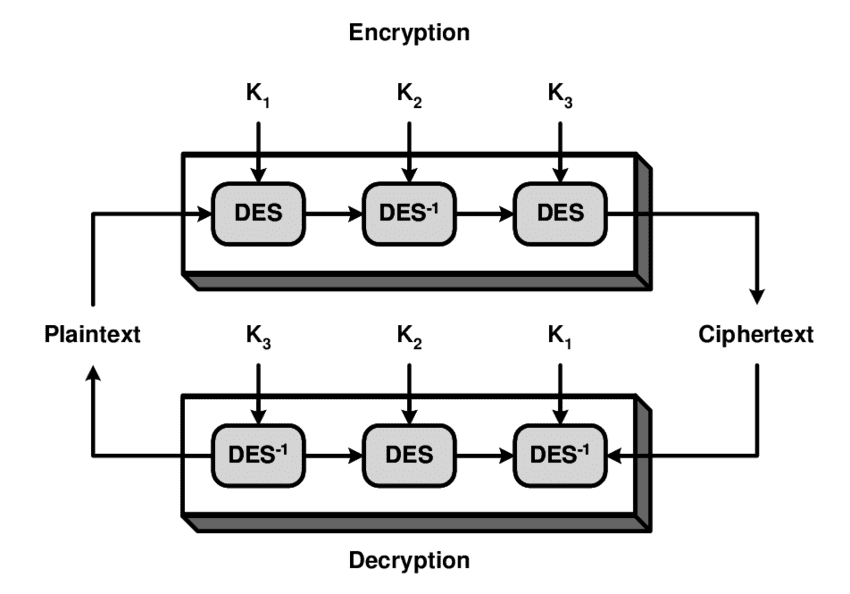

#2. 三重数据加密标准 (3DES/TDES)

图片来源:Philip Leong

图片来源:Philip Leong

TDES基于DES,它的开发是为了解决DES的主要缺点:密钥长度过短。TDES通过将数据分成64位的信息块,并对每个块应用DES算法三次来解决这个问题。这使得其密钥长度从DES的56位增加到更加安全的168位。

尽管TDES仍在被使用,但由于其安全性不足,容易受到暴力破解攻击,NIST已禁止在2023年12月31日之后继续使用该算法。

#3. 高级加密标准 (AES)

AES是互联网上最流行的对称算法。它比其他对称加密算法更安全,是对DES的一种改进方案。AES基于替换置换网络并使用块加密模式。数据被分割成128位的块,然后一次加密一个块。AES使用128位、192位或256位的密钥长度。AES非常安全,常用于保护来自军事机构、银行、医院和政府等高度敏感的信息。2001年,NIST宣布AES为美国政府使用的新标准。此后,AES已成为最流行和最常用的对称算法。

对称加密的注意事项

在使用对称加密时,需要考虑以下几个方面:

密钥管理

对称加密的一个主要弱点在于其密钥的生成、分发和安全存储方式。因此,在使用对称加密时,必须制定有效的密钥管理策略,以确保密钥被安全管理、定期更改,并防止过度使用。

合规性

使用的对称算法需要符合相关规定。例如,虽然TDES仍在被使用,但在2023年12月31日之后使用它将不符合规定。此外,使用像DES这样的算法是完全不合规的。然而,AES是符合规定的。

密钥长度

对称加密的安全性与所用密钥的长度直接相关。选择较短的密钥长度可能容易受到暴力攻击,从而导致数据泄露。

算法的选择

每种对称算法都有其优点、缺点和适用的场景。在使用对称加密时,必须选择适合保护加密数据安全的算法。

综合考虑以上所有因素,用户可以合理地选择算法和密钥管理实践,以确保对称加密能够满足其安全需求。

对称与非对称加密的比较

| 对称加密 | 非对称加密 | |

| 密钥 | 使用相同的密钥进行加密和解密 | 使用两个不同的密钥,一个公钥用于加密,一个私钥用于解密 |

| 效率 | 速度快,计算资源需求少 | 速度较慢,计算资源消耗大 |

| 密钥交换 | 在通信之前,需要在各方之间安全地交换密钥 | 公钥可以公开共享,不会影响安全性 |

| 安全性 | 相对较低,因为使用单一密钥进行加密和解密 | 相对较高,因为使用两个不同的密钥进行加密和解密 |

| 适用场景 | 适用于传输大量数据 | 非常适合传输少量数据 |

在现代设备中,通常会同时使用对称加密和非对称加密,因为在某些情况下,其中一种方法比另一种更为适用。

对称加密的优势

使用对称加密有几个优点,包括:

安全性

对称加密非常安全。例如,当实施NIST推荐的对称加密算法AES时,即使使用现代计算机,暴力破解密钥也需要数十亿年的时间。这意味着,如果使用得当,对称加密是非常安全的。

速度

对称加密算法的计算量较小,易于使用。这使得对称加密非常快速,成为保护大量数据的理想选择。

合规性

由于安全是所有企业的一个重要方面,遵守现有的法规以避免处罚和违规至关重要。诸如AES之类的对称加密算法已被NIST等标准机构认可,这使得使用AES算法的组织符合安全法规。

较低的计算要求

对称加密不需要大量的计算资源,因此即使在处理能力有限的情况下也可以使用。

如果您在选择加密方法时考虑速度、安全性、合规性和低处理成本,那么对称加密将是一个很好的选择。

对称加密的缺点

对称加密的一个主要缺点是必须安全地共享加密密钥。对称加密的安全性完全取决于用户是否能够安全地共享密钥。即使只有一部分密钥被泄露,攻击者也有可能重建整个密钥。

如果加密密钥落入坏人之手,其后果将是灾难性的,因为恶意行为者可以访问使用该密钥加密的所有数据。用户的密钥一旦被泄露,将会使用户遭受更大的损失。

尽管存在这些缺点,对称加密仍然是保护数据的一个有效方法,特别是在需要保护静态数据时。

加密:学习资源

以下是一些可以帮助您深入了解对称加密的资源:

#1. 对称加密 – 算法、分析与应用

这本书面向研究生、研究人员和从业人员,详细介绍了不同的对称加密技术,这些技术与数据和计算机系统的安全性密切相关。

在涵盖和分析各种对称加密技术及其用途之前,本书先介绍了读者在对称加密中会遇到的基本定义。

书中提供了许多有助于分解和说明复杂概念的例子,对于任何有兴趣将其对称加密知识提升到一个新水平的人来说,都是一本很好的读物。

#2. 对称密钥算法

本书适合希望以通俗易懂的方式了解各种对称加密算法的初学者。

本书涵盖了密码学中使用的所有术语,并提供了示例来辅助理解概念。它还深入剖析了对称加密的基本组成部分,提供了图解和简明易懂的解释。

如果您对广泛了解密码学和加密技术感兴趣,但又不想深入研究该主题的难题,强烈推荐阅读本书。

#3. 密码学:学习所有加密算法

Udemy上的这门课程是任何有兴趣学习密码学(特别是对称加密和非对称加密)的人的不错选择。该课程简要介绍了加密,并让学习者熟悉他们在学习加密时可能遇到的所有术语。

然后,它探讨了针对加密数据的不同类型的攻击,并涵盖了可用于防止攻击发生的密码学技术。在此基础上,讲师对密码进行了深入研究,并涵盖了用于加密的不同类型的密码。

#4. 专业加密和密码学

Udemy上的这门课程对于任何有兴趣涉足加密和密码学的人来说都是一个不错的选择。本课程假设学习者对密码学和加密完全陌生,因此,它首先介绍了密码学、信息论和加密的构建模块。

然后进入中级主题,涵盖对称和非对称加密算法以及哈希函数和算法。它还包括更高级的概念,例如后量子密码学、环签名、安全多方计算和零知识证明。

结论

对称加密在保护传输中和静态数据方面非常有效。为了保护自己免受代价高昂的数据泄露,请考虑使用对称加密来加密数据,这不会影响存储设备的速度或增加对处理能力的需求。要了解更多关于对称加密的信息,请考虑阅读推荐的书籍或参加推荐的课程。

您还可以探索云加密、其类型和 Google Cloud 部署。