數據洩露:理解、預防及最佳實踐

數據洩露是當今網絡安全領域中對組織構成嚴重威脅的主要攻擊形式之一。這種安全事件可能源於惡意的內部人員、外部攻擊者,甚至無意的錯誤操作。

根據Statista的數據預估,2023年全球範圍內平均每次數據洩露事件造成的損失約為445萬美元,而在美國,這一數字更是高達948萬美元。數據洩露對組織的影響可能是毀滅性的,不僅會帶來巨大的經濟損失,還會嚴重損害聲譽,甚至導致法律責任。

本指南旨在深入探討數據洩露的概念、網絡犯罪分子常用的手法,以及組織為降低風險、防止數據丟失所能採取的關鍵步驟。

什麼是數據洩露?

數據洩露,也稱為數據外洩或數據輸出,指的是未經授權地從計算機或服務器上傳輸數據的行為,這種傳輸可能是手動的,也可能是自動的。數據洩露的核心在於複製或訪問公司數據,無論是通過直接接觸物理設備,還是通過互聯網連接到系統。

黑客開發了多種竊取數據的方法,這使得他們能夠規避一些用於保護公司系統的檢測機制。數據洩露之所以難以檢測,是因為它僅僅涉及數據的傳輸或複製,這類似於系統中正常的日常活動。

數據洩露的真實案例

數據洩露可能發生在組織內部,由員工實施;也可能發生在組織外部,由競爭對手或黑客發起。以下是一些真實的數據洩露案例。

#1. Equifax 數據洩露

2017年,美國跨國消費者信用報告機構Equifax成為數據洩露的受害者。由於公司系統的安全漏洞,高達1.43億消費者的個人和財務數據遭到洩露,攻擊者竊取了超過TB級的數據。這不僅導致了法律和監管上的巨額罰款,還嚴重損害了客戶的信任。Equifax 在洩露事件後,花費了超過14億美元用於清理工作。

#2. SolarWinds 網絡攻擊

2020年,發生了一起影響全球數千個組織,包括美國政府部門在內的SolarWinds數據洩露事件,估計全球約有18,000個系統受到影響。

攻擊者在客戶的系統上安裝了惡意代碼,得以竊取包括客戶密碼、財務信息和知識產權在內的大量數據,給公司造成了超過4000萬美元的季度損失,並且無法挽回。

#3. 雅虎違規事件

2013年,超過30億用戶的個人信息在一次數據洩露事件中從雅虎洩露。如果您在2013年擁有雅虎帳戶,您的數據很可能已受到影響。攻擊者入侵並竊取了帳戶信息,包括姓名、電子郵件地址、電話號碼、出生日期和哈希密碼。

雅虎直到2016年才公開這一違規行為,這導致雅虎在被Verizon收購時股價大幅下跌,並面臨訴訟和監管罰款。

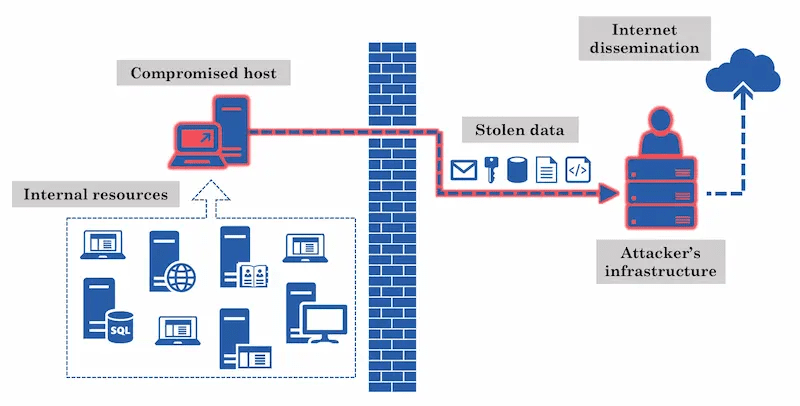

數據滲透如何運作

圖片來源:明點集團

圖片來源:明點集團

上一節中,我們探討了數據洩露的案例,及其對公司的影響,包括財務損失和聲譽損害。數據洩露大多源於公司系統的漏洞。本節將討論系統中可能發生數據洩露的方式。

如前所述,數據洩露主要通過兩種方式發生:內部人員或外部攻擊。

內部攻擊可能是由於無知而發生的,例如員工點擊網絡釣魚郵件,外部攻擊者利用這個入口將惡意代碼注入組織系統並獲取數據訪問權限。此外,也可能是員工對公司懷有敵意,故意複製敏感信息以圖謀私利。

在外部攻擊中,攻擊者可以通過網絡或訪問物理設備來安裝惡意代碼。當組織使用第三方供應商的軟件時,也可能存在安全漏洞。

數據洩露的類型

了解不同類型的數據洩露有助於您制定數據保護策略,以保護您的企業系統。

出站電子郵件

由於每天發送數千封電子郵件,攻擊者利用電子郵件和電話等通信渠道,將敏感數據從安全的計算機發送到不安全的個人系統。

這些信息可以以文件附件、短信或純文本電子郵件的形式發送,可用於竊取原始碼、日曆信息、圖片、財務記錄和數據庫。

上傳至外部/個人設備

此類洩露通常由內部攻擊引起,員工從公司安全網絡或設備複製或下載信息,然後將其上傳至外部設備,在未經授權的地方使用。

雲漏洞

大多數組織正轉向將數據儲存在雲端。雲服務提供商管理這些雲服務和儲存,但如果沒有適當的保護或配置,雲環境也可能容易受到滲透。

未經授權的軟體

當公司員工在組織內部使用未經授權的軟體時,可能會導致安全漏洞。任何軟體都可能包含從用戶設備獲取數據的惡意軟體。當員工下載未經組織審查和批准的軟體時,攻擊者可以利用該軟體來竊取數據。

防止數據洩露的最佳實踐

有多種工具可以幫助檢測系統上的異常活動,以及防止攻擊者接觸組織系統的最佳實踐。以下是一些防止數據洩露的最佳實踐。

監控活動

每個系統都有執行數據流的規則模式,可以監控這些活動。持續監控用戶活動對於及早發現特定用戶的過度網絡或數據傳輸活動至關重要,並有助於標記異常行為。

網絡監控工具可以幫助組織追蹤誰訪問了哪些文件以及對這些文件執行了哪些操作。

身份和訪問管理 (IAM)

除了持續監控組織系統內的用戶活動之外,管理用戶的訪問和權限也至關重要。這有助於保護數據免受未經授權人員的訪問,只允許正確的用戶訪問他們所需的適當資源。

安全密碼

大多數系統的第一層安全始於密碼。確保用戶在創建帳戶時使用唯一的密碼,有助於減少密碼被猜測的機會。

與不包含特殊字符、大小寫字母和數字的密碼組合相比,強密碼更難以破解。避免在多個帳戶上使用單一密碼,以防止在發生洩露時暴露風險。

更新軟體和系統

保持所有軟體和系統的更新應是首要任務,以確保在提供修補程式時,及時修復舊版本中的漏洞,並確保您的系統中包含最新的安全補丁。

使用加密

加密涉及將信息/數據轉換為代碼,使未經授權的用戶難以訪問。對公司系統中的企業數據進行加密,並僅在授權用戶訪問時才解密數據,有助於在數據洩露期間保護敏感信息。

數據丟失保護 (DLP) 工具

使用數據丟失保護工具可以幫助組織主動監控數據傳輸,並檢測系統內的可疑活動。DLP還有助於分析正在傳輸的數據,以檢測其中的敏感內容。以下是一些可幫助防止數據洩露等攻擊的DLP工具。

#1. StrongDM

StrongDM是一個動態訪問管理平台,幫助用戶管理特權數據,並監控用戶在系統內的操作。它支持對系統內每個權限的實時管理,並能在檢測到可疑活動時撤銷訪問權限。

StrongDM 提供各種解決方案,包括特權會話管理、權限管理、JIT 訪問、雲 PAM、日誌記錄和報告等功能。StrongDM 的起價為每位用戶每月70美元。

#2. Proofpoint

另一種可以幫助防止數據洩露的DLP工具是Proofpoint企業DLP。Proofpoint 有助於防止數據丟失,並調查系統內的政策違規行為。它還有助於確保嚴格遵守政策,以幫助降低因不合規而帶來的風險。

Proofpoint 的解決方案涵蓋電子郵件和雲威脅、用戶行為活動、防止數據丟失和內部攻擊、保護雲應用程序以及勒索軟件造成的損失。 Proofpoint 提供30天免費試用,可根據要求提供定價。

#3. Forcepoint

Forcepoint 使用機器學習來分析和檢測系統內的異常用戶活動。它有助於實時防止各種設備上的數據洩露。該工具的功能包括集中式數據安全策略管理和簡化的DLP管理(具有超過190個預定義的數據安全策略)。

#4. Fortinet

Fortinet是該領域最先進的工具之一;其NGFW提供針對各種形式網絡攻擊(例如惡意流量)的保護,防止數據洩露並執行安全策略。

Fortinet NGFW 提供廣泛的功能,例如入侵防禦系統、應用程序控制、反惡意軟體、Web過濾、基於雲的威脅情報和數據丟失保護。該工具可以部署在遠程辦公室、分支機構、園區、數據中心和雲等不同地點。

結論

數據安全對每個組織都至關重要,有助於維持用戶信任並避免監管問題。對於持有任何形式數據的每個組織來說,採用安全和預防機制以避免系統遭到破壞和數據洩露非常重要。

請注意,由於保護系統安全的主要重點是外部威脅,因此也應正確處理內部威脅,以避免在組織的系統中留下漏洞,因為它們可能造成與外部威脅一樣多的損害。

您還可以探索一些不同類型的 DDoS 攻擊以及如何預防它們。