数据是非常有价值的,一旦落入不法分子手中,可能会对个人、第三方乃至组织造成无法估量的损害。

正因如此,我们才需要加密技术,它是一种用于保护存储数据或在互联网上传输数据的方法,确保信息的安全可靠。

本文将深入探讨非对称加密的原理及其应用。

让我们开始这段探索之旅吧!

什么是加密?

加密是一个计算过程,它将数据转换为一种难以被破解的格式,我们称之为密文。 这一过程依赖于强大的、基于数学的加密算法。

简单来说,你可以理解为要求计算机对数据进行加密,以便安全地存储或传输。 这意味着只有经过授权的人才能访问这些数据。

加密的核心在于密钥。 这些密钥是数学生成的,根据其他加密参数以及发送方和接收方之间的协议计算得出。

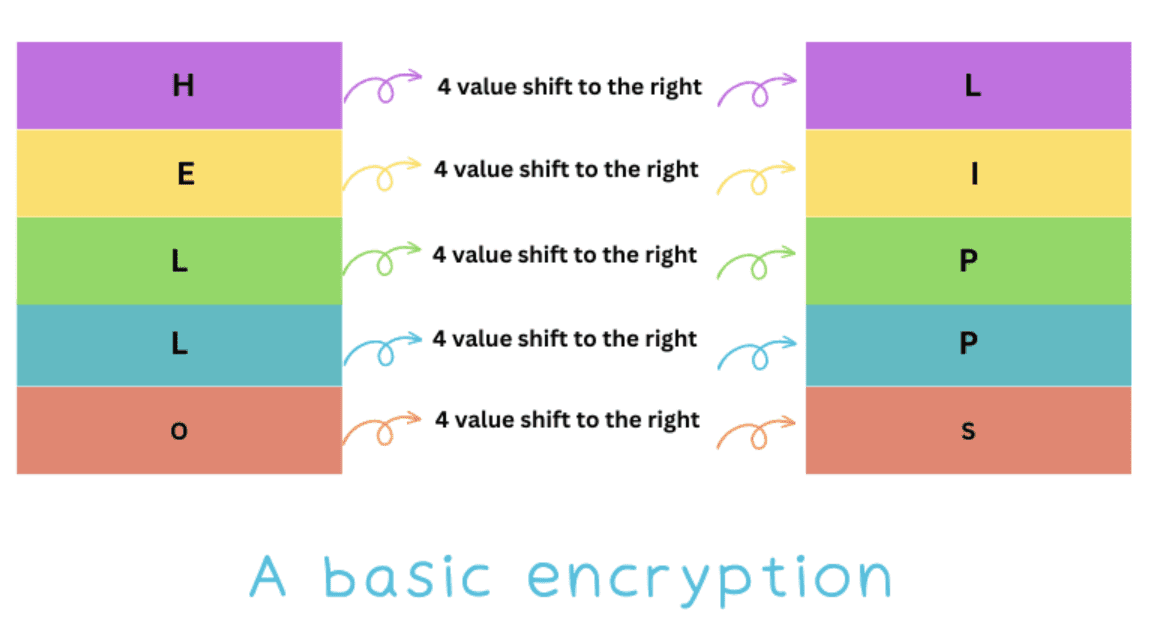

为了更好地理解,让我们来看一个简单的加密示例。

假设你(我们称你为 Bob)想给你的好友 John 发送一条消息,而 John 对密文很感兴趣。

Bob 先编写消息,然后使用一种“加密”方法处理这些数据。 他使用的加密算法非常简单:将每个字符的 ASCII 值移动 4 个位置,从而生成密文。

例如,“A”的 ASCII 值是 65,移动 4 位后变为 69,这对应的字符是“E”。 所以在 ASCII 中,“E”的值是 69。Bob 用这种简单的方法创建了一条消息,然后发送给 John。

由于 John 和 Bob 已经事先约定好如何编码和解码消息,他们之间就可以安全地进行通信。

因此,如果 Bob 写的是“Hello, John”,那么加密后的密文就会变成“LIPPS0$NRLR”。

解码 Bob 发送的消息的过程,我们称之为解密。

为了更好地理解这个过程,你可以查阅 ASCII 表。

另请参阅:你应该尝试的最佳文本转 ASCII 工具

什么是非对称加密?

非对称加密,也称为公钥加密,它是一种使用两对密钥进行加密和解密的方法:

- 公钥:用于加密消息,可以公开给任何人使用。

- 私钥:用于解密消息,必须由所有者安全保管,不可泄露。

那么,非对称加密是如何工作的呢?

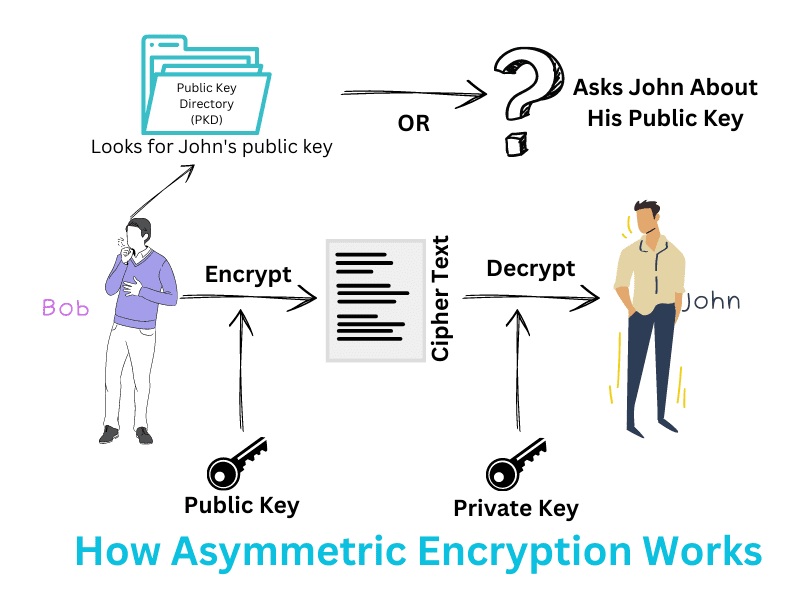

我们还是用 Bob 和 John 的例子。

Bob 意识到他之前使用的加密方法并不安全,因为任何人都可以轻易破解。

所以,他决定使用非对称加密来发送消息给 John。

首先,Bob 需要向 John 获取他的公钥。由于他们认识,他可以直接向 John 索要。

另外,还可以通过公钥目录 (PKD) 来获取,实体可以在此注册和共享他们的公钥。这样,任何想要发送安全消息的人都可以获取到对方的公钥。

现在,Bob 就可以使用 John 的公钥来加密消息了。

John 收到消息后,可以使用他的私钥进行解密。

反过来也是成立的,即可以使用私钥对数据进行加密,然后再用公钥解密。

所以,如果 Bob 使用他的私钥加密消息,John 就可以使用 Bob 的公钥来解密它!

非对称加密的有效性在于,它需要两把不同的密钥才能工作。这与对称加密不同,后者使用一把密钥来进行加密和解密。

非对称密码学是如何工作的?

为了深入理解非对称密码学的原理,我们需要了解其工作方式。

其底层过程主要依赖于使用精心设计的数学函数,这些函数负责生成密钥对。

密钥的生成取决于发送方和接收方之间的协议。

大多数工具和编程语言都预先提供了用于处理密码学的库。因此,如果你想编写非对称密码学的代码,最好使用这些库,而不是浪费时间重新发明轮子。

当一个人决定向另一个人发送加密消息时,通常会遵循以下流程:

➡️ 发送方和接收方根据一些参数生成各自的公钥和私钥。

➡️ 接下来,发送方会在公钥目录中查找接收方的公钥。

➡️ 获取到公钥后,发送方使用它来加密消息。

➡️ 然后,他将加密后的消息发送给接收方,接收方使用自己的私钥解密。

➡️ 接收者可以决定回复消息,整个过程再次发生(只是方向相反)。

非对称加密的优点

非对称加密具有诸多优势,包括:

- 消息身份验证:非对称加密能够提供强大的消息身份验证,允许验证消息及其发送者。这也是为什么数字签名是非对称加密最常见的应用之一。

- 便捷性:实施非对称加密很方便,因为密钥的分发很容易且容易获取。公钥很容易获得,因此发送者可以使用接收者的公钥轻松加密消息,而接收者则可以使用自己的私钥来解密。

- 检测篡改:非对称加密技术还可以检测传输过程中的任何形式的数据篡改。

- 不可否认性:类似于纸质文件的物理签名,发送者无法否认发送的事实。

接下来,我们将探讨非对称加密的缺点。

非对称加密的缺点

使用非对称加密的缺点包括:

- 速度慢:非对称加密速度较慢,因此不适用于传输大量数据。

- 未经认证的公钥:公钥是公开的,可以自由访问。但无法验证公钥的真实性及其与个人的关联,这增加了用户的验证负担。

- 私钥不可恢复:没有恢复私钥的机制。一旦丢失,消息将永远无法解密。

- 私钥泄露的风险:如果私钥被泄露,可能会导致数据或消息泄露。

现在,我们将探讨非对称加密的一些实际应用案例。

非对称加密的应用案例

#1. 数字签名

数字签名现在已经非常普遍。它们通常使用 Rivest-Shamir-Adleman (RSA) 算法。该算法会生成两个数学上相关的密钥:公钥和私钥。这样,数字签名可以使用私钥创建,并可以使用签名者的公钥轻松验证或解密。

#2. 加密电子邮件

电子邮件可以通过互联网安全地发送。邮件的内容可以使用公钥加密,并使用私钥解密。

#3. SSL/TLS

SSL/TLS 是一种用于跨网络进行安全通信的安全协议。它结合使用对称和非对称加密,在发送方和接收方之间建立安全连接。

在大多数情况下,它使用对称加密。但是,当双方生成会话密钥时,可能需要使用非对称加密来验证源服务器的身份。

#4. 加密货币

非对称加密最常见的应用案例之一是加密货币。在这里,公钥和私钥用于加密交易。公钥密码学与加密技术配合良好,因为公钥可用于传输交易,而私钥用于解锁交易和接收加密货币。使用非对称加密的流行加密货币包括比特币。

#5. 加密浏览

浏览器也可以使用非对称加密来保护你在传输过程中的数据。例如,当你打开浏览器并访问某个网站时,你会注意到 URL 前面的 HTTPS 协议。这里的“s”表示安全。为了实现安全连接,浏览器会与服务器进行握手,双方协商如何加密数据。

浏览器可以使用对称和非对称加密来进行握手。但非对称加密可以更加轻松地创建安全连接。

在实际应用中,浏览器通常会智能地结合使用这两种加密方式,以实现安全连接。

#6. 对称密钥加密的共享密钥

非对称密钥加密还充当在连接中共享对称密钥的一种方式。

对称加密与非对称加密

对称加密和非对称加密之间的主要区别如下:

| 非对称加密 | 对称加密 | |

| 密钥需求 | 需要两个密钥才能工作。公钥用于加密消息,而私钥用于解密消息。反之亦然。 | 只需要一个密钥。该密钥既用于加密消息,也用于解密消息。 |

| 密文大小 | 非对称加密生成的密文长度与原始消息相似或更长。 | 对称加密生成的密文与原始消息的长度相似或更短。 |

| 算法 | 有许多流行的非对称加密算法,包括 RSA、ECC、EL Gamal、Diffie-Hellman 等。 | 流行的对称加密算法包括 RC4、DES、3DES 和 AES。 |

| 速度和效率 | 与对称加密相比,加密过程相对较慢,这使得传输大量数据的效率较低。 | 加密过程比非对称加密更快,这使得传输大量数据变得高效。 |

| 密钥大小 | 密钥大小可以是 2048 位或更长。 | 密钥大小的长度为 128 或 256 位。 |

| 用途 | 非对称加密可用于数据加密、身份验证和创建安全连接通道。 | 对称加密主要用于批量数据传输。 |

何时使用非对称加密?

在以下情况下,你应该使用非对称加密:

- 你正在寻找更安全的消息加密和发送方法。

- 你正在发送少量数据,因为非对称加密速度较慢,不适合大数据传输。

- 你需要验证数字签名。

- 你正在使用加密货币,并希望通过验证身份来授权交易。

最后的话

非对称加密是许多不同技术的核心。你会发现它在很多方面都有应用,例如用于验证数字签名的 TLS/SSL 协议。

此外,由于已经有可用的加密库,你可以使用你喜欢的工具和编程语言快速实施非对称加密。你无需重新发明轮子,也无需自己编写非对称密码学的代码。

接下来,你可以阅读一篇关于对称加密的详细文章。