“了解敌人和自己,百战不殆。” ——孙子

对于每一位从事渗透测试项目的人员来说,无论是渗透测试员还是安全工程师,侦察都是至关重要的环节。 掌握正确的工具来查找和发现特定的信息,能帮助渗透测试人员更深入地了解目标。

本文将介绍一些安全专业人员可以用来定位特定信息并利用目标的在线工具列表。

探索目标的技术堆栈

在查找与目标相关的电子邮件地址和其他外部信息之前,了解目标的技术栈是很有必要的。例如,如果知道目标是使用PHP Laravel和MySQL构建的,这有助于渗透测试人员选择合适的漏洞利用方式。

BuiltWith

BuiltWith是一个技术查找和分析工具。它通过域名API和域名实时API为渗透测试人员提供目标的实时信息。域名API提供诸如分析服务、嵌入式插件、框架和库等技术信息。

域名API依赖于BuiltWith的数据库,提供目标的当前和历史技术信息。

查找搜索栏检索由域名API提供的相同信息。 另一方面,域名实时API对域或URL进行即时或实时的深入查找。

可以将这两个API集成到安全产品中,为终端用户提供技术信息。

Wappalyzer

Wappalyzer是一个技术分析器,用于提取与目标技术堆栈相关的信息。如果您想了解目标正在使用的CMS、库或框架,Wappalyzer是理想之选。

它有多种使用方式——您可以使用查找API。这种方法主要由安全工程师或信息安全开发人员使用,将Wappalyzer作为技术分析器集成到安全产品中。或者,您可以将Wappalyzer安装为浏览器扩展,支持Chrome, Firefox和Edge。

发现目标的子域名

域名是网站的名称。子域名是域名的附加部分。

通常,一个域名会关联到一个或多个子域名。 因此,了解如何查找和发现与目标域名相关的子域名至关重要。

DNSdumpster

DNSdumpster是一个免费的域名研究工具,可以发现与目标域名相关的子域名。它通过中继来自Shodan、MaxMind和其他搜索引擎的数据来执行子域名发现。您可以搜索的域名数量是有限的。如果想突破这个限制,可以尝试他们的商业产品域名分析器。

域名分析器执行域名发现的方式与DNSdumpster非常相似。然而,域名分析器包括其他信息,例如DNS记录。与DNSdumpster不同,域名分析器不是免费的,需要完整的会员计划。

DNSdumpster和域名分析器服务都属于HackerTarget网站。

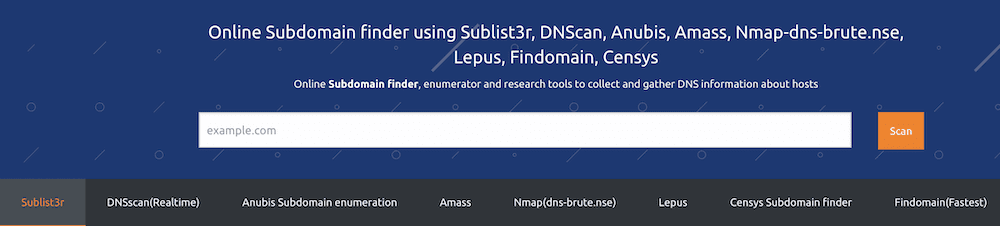

NMMapper

NMMapper利用Sublister、DNScan、Lepus和Amass等本地侦察工具来搜索子域名。

NMMapper还提供许多其他工具,如ping测试、DNS查找、WAF检测器等。

查找电子邮件地址

为了有效地测试公司是否容易遭受网络钓鱼攻击,您需要找到为目标公司工作的员工的电子邮件地址。

Hunter

Hunter是一种流行的电子邮件查找服务。它允许任何人通过域名搜索方法或者电子邮件查找器方法来查找邮箱。使用域名搜索方法,您可以通过域名搜索电子邮件地址。

Hunter还提供API。

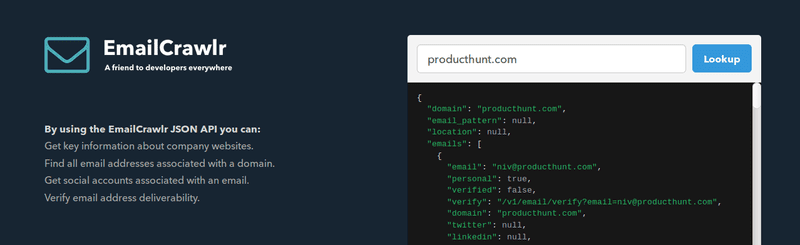

EmailCrawlr

GUI或API——任您选择。

EmailCrawlr以JSON格式返回电子邮件地址列表。

Skrapp

虽然Skrapp主要用于电子邮件营销,但它也可以通过域名搜索功能来搜索电子邮件地址。还有一个叫做批量电子邮件查找器的功能。它可以让您导入包含员工和公司名称的CSV文件,并批量返回电子邮件地址。

有一个REST API提供给那些喜欢以编程方式搜索电子邮件地址的人。

探索更多电子邮件查找工具。

查找文件夹和文件

了解渗透测试项目中目标Web服务器上托管的文件或文件夹类型非常重要。您通常会在Web服务器上的文件和文件夹中找到敏感信息,如管理员密码、GitHub密钥等。

URL Fuzzer

URL Fuzzer是Pentest-Tools的在线服务。它使用定制的单词表来发现隐藏的文件和目录。该单词表包含了1000多个常见的文件和目录名称。

它允许您通过轻度扫描或完整扫描来扫描隐藏的资源。完整扫描模式仅适用于注册用户。

Pentest Tools拥有20多种用于信息收集、网站安全测试、基础设施扫描和漏洞利用辅助的工具。

杂项信息

当我们需要有关路由器、网络摄像头、打印机、冰箱等联网设备的信息时,我们需要依赖Shodan。

Shodan

我们可以依靠Shodan为我们提供详细信息。与Google类似,Shodan也是一个搜索引擎。它搜索互联网的不可见部分以获取有关互联网连接设备的信息。尽管Shodan是一个网络安全搜索引擎,但任何有兴趣了解这些设备的人都可以使用它。

例如,您可以使用Shodan搜索引擎来查找有多少公司在使用Nginx Web服务器,或者在德国或旧金山有多少Apache服务器可用。Shodan还提供了过滤器来将搜索范围缩小到特定结果。

漏洞搜索工具

在本节中,我们将了解安全研究人员可以使用的不同在线漏洞利用搜索工具或服务。

Packet Storm

尽管Packet Storm是一项以发布当前和历史安全文章和工具而闻名的信息安全服务,但它也发布当前漏洞以测试CVE。 它由一组网络安全专业人士运营。

Exploit Database

Exploit Database是最受欢迎的免费数据库漏洞利用库。这是一个来自Offensive Security的项目,用于收集公众提交的用于渗透测试的漏洞。

Vulnerability Lab

Vulnerability Lab提供对具有漏洞利用和概念验证的大型漏洞数据库的访问,以用于研究目的。您需要先注册一个帐户,然后才能提交或使用它们。

结论

我希望以上工具对您的研究工作有所帮助。这些工具严格用于您的资产的教育目的,或者有权在目标上进行测试的情况。

接下来,探索取证调查工具。