网络安全威胁态势演变与威胁情报平台的重要性

随着技术的进步降低了网络攻击的门槛,“勒索软件即服务(RaaS)”模式的兴起更是加剧了这一问题,威胁行为者的攻击手段(技术、战术和程序,简称TTP)正变得日益多样化和复杂。

对于那些面临复杂网络威胁的组织而言,威胁情报已成为其安全防御体系中不可或缺的一部分。它不仅能提供有关当前威胁的可执行信息,还能有效帮助企业防范恶意攻击。

什么是威胁情报平台?

威胁情报平台 (TIP) 是一种技术,旨在帮助组织从多个来源收集、分析和整合威胁情报数据。这些信息可以帮助公司主动识别并减轻潜在的安全风险,从而有效防御未来的攻击。

网络威胁情报是企业安全的重要组成部分。通过持续监测最新的网络威胁和漏洞,您的组织可以在潜在的安全漏洞损害IT资产之前,及时进行检测和响应。

威胁情报平台如何运作?

威胁情报平台通过收集来自多种渠道的威胁情报数据来帮助企业降低数据泄露的风险。这些渠道包括开源情报(OSINT)、深网和暗网,以及专有的威胁情报源。

TIP对这些数据进行分析,识别模式、趋势和潜在威胁,然后将这些信息共享给安全运营中心 (SOC) 团队以及其他安全系统(如防火墙、入侵检测系统和安全信息与事件管理 (SIEM) 系统),从而减轻对IT基础设施的威胁。

威胁情报平台的好处

威胁情报平台为组织带来诸多益处,包括:

- 主动威胁检测

- 增强安全防御态势

- 更合理的资源分配

- 简化安全操作

此外,TIP还能实现自动化威胁响应、节约成本并提高可见性。

威胁情报平台的主要特点

威胁情报平台的主要特点包括:

- 强大的数据采集能力

- 实时威胁优先级排序

- 深入的威胁分析

- 监控深网和暗网的能力

- 丰富的图形库和数据库,可用于可视化攻击和威胁

- 与现有安全工具和系统的无缝集成

- 深入研究恶意软件、网络钓鱼诈骗和恶意行为者的能力

优秀的TIP能够从多种来源和格式收集、规范化、整合和组织威胁情报数据。

AutoFocus

Palo Alto Networks的AutoFocus是一个基于云的威胁情报平台,无需额外的IT资源即可识别重大攻击、进行初步评估并采取补救措施。 该服务从企业网络、行业和全球情报来源收集威胁数据。

AutoFocus还提供来自Unit 42(Palo Alto Networks威胁研究团队)的最新恶意软件活动情报。您可以在仪表板上查看威胁报告,深入了解不良行为者的技术、战术和程序(TTP)。

主要特征

- Unit 42的研究提要提供对最新恶意软件的可见性及其策略、技术和程序的信息

- 每天处理4600万个真实世界的DNS查询

- 从思科、Fortinet和CheckPoint等第三方来源收集情报

- 该工具通过开放且敏捷的RESTful API为安全信息和事件管理 (SIEM) 工具、内部系统和其他第三方工具提供威胁情报

- 包含针对勒索软件、银行木马和黑客工具的预置标签组

- 用户可以根据自己的搜索条件创建自定义标签

- 兼容STIX、JSON、TXT、CSV等多种标准数据格式

Palo Alto Network网站未公布该工具的价格。 潜在买家应联系公司销售团队获取报价,您还可以要求产品演示,以了解有关解决方案功能及其如何为您的企业所用的更多信息。

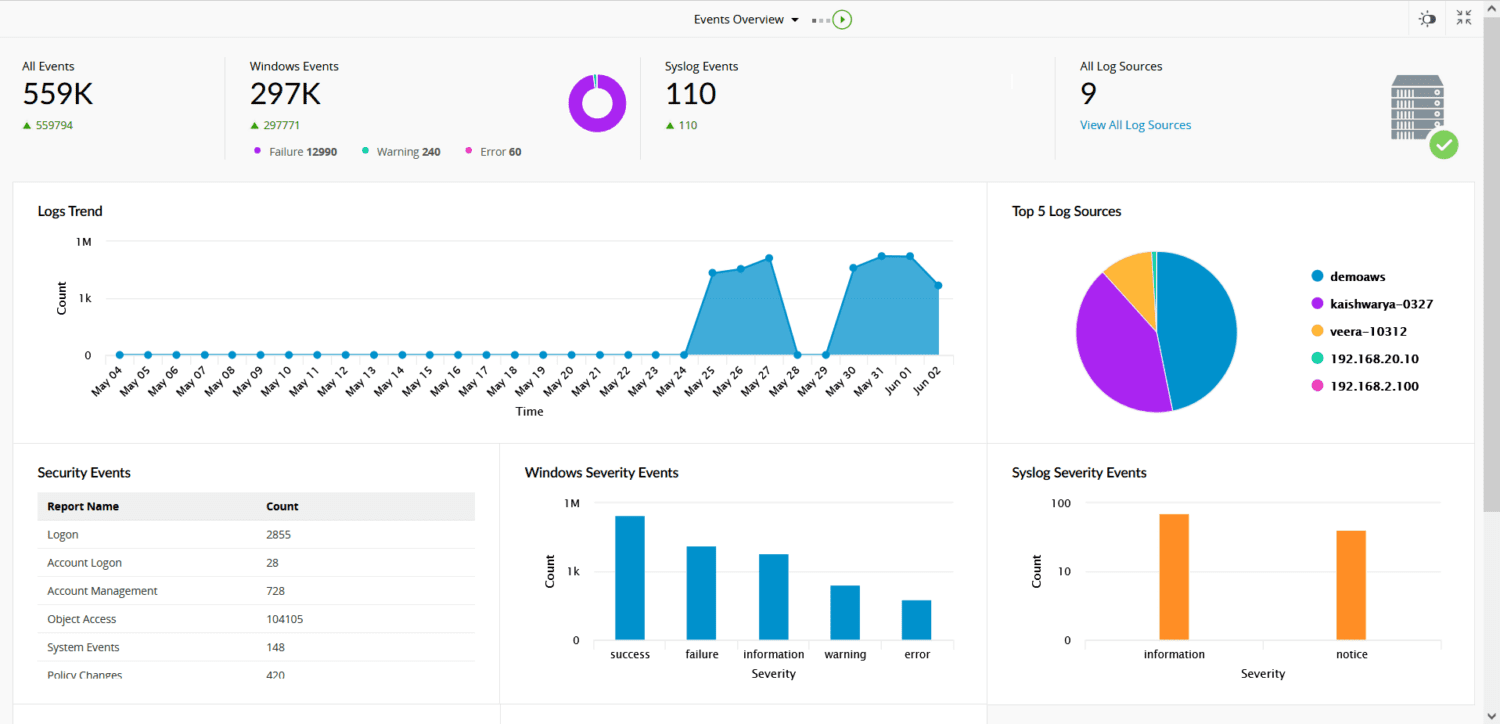

ManageEngine Log360

ManageEngine Log360是一款日志管理和SIEM工具,可为公司提供对其网络安全的可见性,审计活动目录更改,监控其Exchange服务器和公共云设置,以及自动化日志管理。

Log360集成了五种ManageEngine工具的功能,包括ADAudit Plus、Event Log Analyzer、M365 Manager Plus、Exchange Reporter Plus和Cloud Security Plus。

Log360的威胁情报模块包括一个包含全球恶意IP的数据库,以及一个STIX/TAXII威胁源处理器,该处理器会定期从全球威胁源检索数据并进行更新。

主要特征

- 包含集成的云访问安全代理 (CASB) 功能,以帮助监控云中的数据、检测影子IT应用并跟踪已批准和未批准的应用

- 检测跨企业网络、端点、防火墙、Web服务器、数据库、交换机、路由器和其他云资源的威胁

- 实时事件检测和文件完整性监控

- 使用MITRE ATT&CK框架来确定攻击链中威胁的优先级

- 其攻击检测包括基于规则的实时关联、基于机器学习的用户和实体行为分析(UEBA) 以及基于签名的MITRE ATT&CK

- 包含用于电子发现、数据风险评估、内容感知保护和文件完整性监控的集成数据丢失防护 (DLP)

- 实时安全分析

- 综合合规管理

Log360可在一个文件中下载,并提供免费版和专业版两个版本。用户可以在30天试用期内体验专业版的高级功能,试用期结束后将转换为免费版。

AlienVault USM

AlienVault USM平台由AT&T开发。该解决方案在统一的平台上提供威胁检测、评估、事件响应和合规性管理。

AlienVault USM每30分钟从AlienVault实验室接收更新,内容涉及他们在整个威胁环境中发现的不同类型攻击、新出现的威胁、可疑行为、漏洞和利用。

AlienVault USM提供企业安全架构的统一视图,使您能够监控本地或远程位置的网络和设备。 它还包括SIEM功能、AWS、Azure和GCP的云入侵检测、网络入侵检测 (NIDS)、主机入侵检测 (HIDS) 以及端点检测和响应 (EDR)。

主要特征

- 实时僵尸网络检测

- 命令与控制 (C&C) 流量识别

- 高级持续性威胁 (APT) 检测

- 符合各种行业标准,如GDPR、PCI DSS、HIPAA、SOC 2和ISO 27001

- 网络和主机IDS签名

- 集中事件和日志数据收集

- 数据泄露检测

- AlientVault从单一管理平台监控云和本地环境,包括AWS、Microsoft Azure、Microsoft Hyper-V和VMWare

该解决方案的基本计划起价为每月1,075美元。潜在买家可以注册14天免费试用,以了解有关该工具功能的更多信息。

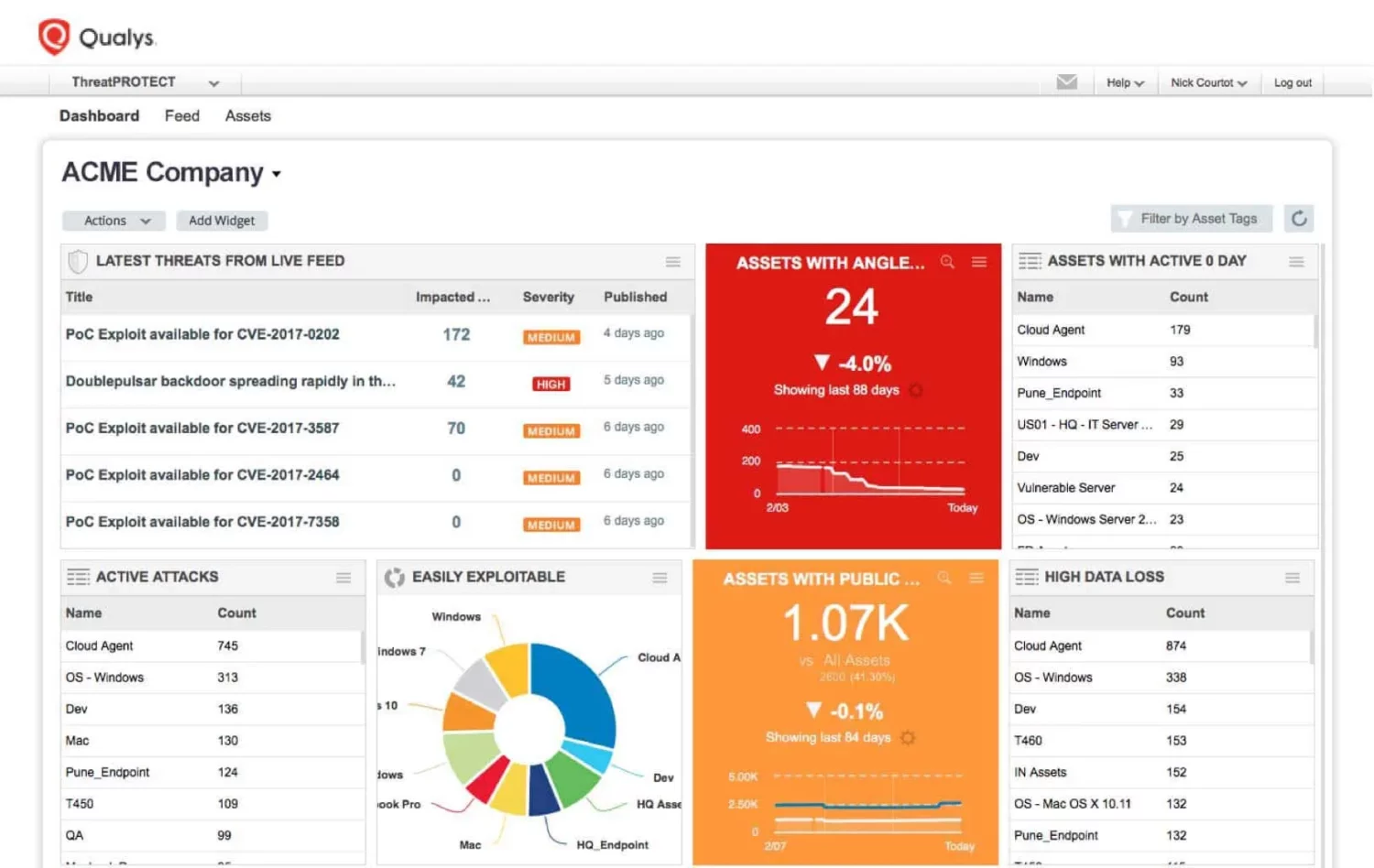

Qualys 威胁防护

Qualys Threat Protection是一种云服务,可提供高级威胁防护和响应功能。它包括漏洞的实时威胁指标,映射来自Qualys和外部来源的发现,并持续将外部威胁信息与您的漏洞和IT资产清单相关联。

借助Qualys Threat Protection,您可以从小部件和搜索查询手动创建自定义仪表板,并对搜索结果进行排序、过滤和优化。

主要特征

- 集中控制和可视化面板

- 提供漏洞披露的实时反馈

- 提供零日攻击、公开漏洞利用、主动攻击、高横向移动、高数据丢失、拒绝服务、恶意软件、无补丁、漏洞利用工具包和容易利用的RTI

- 包含一个搜索引擎,允许您通过创建临时查询来查找特定资产和漏洞

- Qualys Threat Protection持续将外部威胁信息与您的漏洞和IT资产清单相关联

他们提供30天免费试用,让买家在做出购买决定之前探索该工具的功能。

SOC雷达

SOCRadar将自己定位为一个基于SaaS的扩展威胁情报 (XTI) 平台,它结合了外部攻击面管理 (EASM)、数字风险保护服务 (DRPS) 和网络威胁情报 (CTI)。

该平台通过提供对公司基础设施、网络和数据资产的可见性来改善公司的安全状况。 SOCRadar的功能包括实时威胁情报、自动深度和暗网扫描以及集成事件响应。

主要特征

- 与现有的安全堆栈集成,如SOAR、EDR、MDR和XDR,以及SIEM解决方案

- 它有超过150个信息源

- 该解决方案提供有关各种安全风险的情报,如恶意软件、僵尸网络、勒索软件、网络钓鱼、不良声誉、被黑网站、分布式拒绝服务攻击 (DDOS)、蜜罐和攻击者

- 基于行业和区域的监控

- MITRE ATT&CK映射

- 拥有超过6,000个组合列表访问权限(凭据和信用卡)

- 深度和暗网监控

- 泄露的凭据检测

SOCRadar有两个版本:面向SOC团队的网络威胁情报(CTI4SOC) 和扩展威胁情报(XTI)。这两个计划都有免费版和付费版两种选择,其中CTI4SOC计划起价为每年9,999美元。

Solarwinds 安全事件管理器

SolarWinds Security Event Manager是一个SIEM平台,可以从100多个预建的连接器(包括网络设备和应用程序)收集、规范化和关联事件日志数据。

借助SEM,您可以有效管理、控制和监控安全策略,并保护您的网络。它会实时分析收集的日志,并使用收集的信息在问题对企业基础架构造成严重损害之前通知您。

主要特征

- 24/7全天候监控您的基础架构

- SEM具有100个预构建的连接器,包括Atlassian JIRA、Cisco、Microsoft、IBM、Juniper Sophos、Linux等

- 自动化合规风险管理

- SEM包括文件完整性监控

- SEM在一个管理平台中收集日志、关联事件并监控威胁数据列表

- 平台内置700多条关联规则

- 用户可以导出PDF或CSV格式的报告

Solarwinds Security Event Manager提供30天免费试用,有两种许可选项:订阅,起价2,877美元;永久,起价5,607美元。该工具根据发送日志和事件信息的节点数量进行许可。

Tenable.sc

Tenable.sc建立在Nessus技术之上,是一个漏洞管理平台,可让您深入了解组织的安全状况和IT基础设施。它收集并评估整个IT环境中的漏洞数据,分析一段时间内的漏洞趋势,并允许您确定优先级和采取补救措施。

Tenable.sc产品系列(Tenanble.sc和Tenable.sc+)使您能够识别、调查、确定优先级并修复漏洞,从而保护您的系统和数据。

主要特征

- 它简化了对行业标准的合规性,例如CERT、NIST、DISA STIG、DHS CDM、FISMA、PCI DSS和HIPAA/HITECH

- 其被动资产发现功能使您能够发现和识别网络上的IT资产,如服务器、台式机、笔记本电脑、网络设备、Web应用程序、虚拟机、移动设备和云

- Tenable Research团队提供有关最新漏洞检查、零日研究和配置基准的频繁更新,以帮助您保护您的组织

- Tenable维护着一个包含超过67,000个常见漏洞和暴露(CVE) 的库

- 实时检测僵尸网络和指挥控制流量

- Tenable.sc Director包括单一管理平台,可帮助您跨所有Tenable.sc控制台查看和管理网络

Tenable.sc每年获得许可,每项资产的1年许可起价为5,364.25美元。 您可以通过购买多年期许可证来节省资金。

结论

本指南分析了七个威胁情报平台及其突出特点。最适合您的选择取决于您的威胁情报需求和偏好。在选择特定工具之前,您可以申请产品演示或注册免费试用。

这将让您测试它,以确定它是否符合您公司的需求。最后,确保他们提供高质量的支持并确认他们更新威胁源的频率。

接下来,您可以查看网络攻击模拟工具。